Fake „Red Alert"-App-Kampagne: CX-Lektionen aus krisenbedingter Malware-Ausbeutung

Wenn Panik zur Payload wird: Was CX-Führungskräfte aus der gefälschten „Red Alert"-App-Kampagne lernen müssen

Stellen Sie sich das vor.

Ihr Telefon vibriert um 2:17 Uhr.

Eine Nachricht behauptet, ein dringendes Update für eine lebensrettende Notfall-App zu sein.

Sie klicken. Sie installieren. Und Sie vertrauen.

Stellen Sie sich nun vor, Ihre Kunden tun dasselbe.

Das ist die wahre Geschichte hinter der neuesten Bedrohung, die aufgedeckt wurde. Das Unternehmen hat eine bösartige Android-Kampagne identifiziert, die eine gefälschte Version der israelischen „Red Alert"-Notfall-App verbreitet. Die legitime App wird betrieben von. Die gefälschte Version imitiert sie überzeugend.

Das Ergebnis? Gestohlene SMS-Daten, Kontaktlisten und präzise Standortinformationen. Alles gesammelt unter dem Deckmantel von Dringlichkeit und öffentlicher Sicherheit.

Für CX- und EX-Führungskräfte ist dies nicht nur eine Cybersicherheits-Schlagzeile. Es ist ein Meisterwerk über Vertrauensbruch, Journey-Fragmentierung und Krisenausbeutung.

Lassen Sie uns analysieren, was passiert ist und was es für die Customer-Experience-Strategie bedeutet.

Was geschah in der gefälschten „Red Alert"-App-Kampagne?

Kurz gesagt: Angreifer nutzten krisenbedingte Dringlichkeit aus, um eine trojanisierte Android-App durch SMS-Spoofing zu verbreiten.

Laut dem Bedrohungsintelligenz-Bericht von CloudSEK verteilten Angreifer eine gefälschte APK, die Israels offizielle „Red Alert"-Notfallwarn-App imitierte. Die Kampagne entstand inmitten des anhaltenden Israel-Iran-Konflikts, als die öffentliche Nachfrage nach Echtzeit-Alarmen stark anstieg.

Die bösartige App:

- Replizierte die Benutzeroberfläche der legitimen App nahezu perfekt

- Forderte risikoreiche Berechtigungen während des Onboardings an

- Sammelte SMS-Daten, Kontakte und präzisen Standort

- Exfiltrierte Daten zu von Angreifern kontrollierten Infrastrukturen

Sie lieferte sogar weiterhin Alarm-ähnliche Funktionalität, um Glaubwürdigkeit aufrechtzuerhalten.

Dieses Detail ist entscheidend.

Die Malware griff nicht nur an. Sie hielt die Illusion von Wert aufrecht.

Warum sollten sich CX- und EX-Führungskräfte darum kümmern?

Weil diese Kampagne genau die Säulen der modernen Customer Experience als Waffe einsetzt: Vertrauen, Dringlichkeit und digitale Abhängigkeit.

Heutige CX-Ökosysteme basieren auf:

- Echtzeit-Benachrichtigungen

- SMS-basiertem Engagement

- App-gesteuerten Journeys

- Krisenkommunikationsplattformen

Angreifer nutzten alle vier aus.

Wenn Ihr Unternehmen in Fintech, Gesundheitswesen, Telekommunikation, öffentlichen Diensten oder Einzelhandel tätig ist, verwenden Sie ähnliche Engagement-Mechanismen. Ihre Kunden sind darauf trainiert, schnell auf Alarme zu reagieren.

Der Unterschied zwischen Engagement und Ausbeutung ist jetzt hauchzart.

Wie funktionierte der Angriff technisch?

Die Malware verwendete fortschrittliche Umgehungstechniken, um grundlegende Sicherheitsprüfungen zu umgehen.

CloudSEKs technische Analyse identifizierte:

- Signatur-Spoofing

- Installer-Spoofing

- Reflexionsbasierte Verschleierung

- Mehrstufiges Payload-Loading

Einmal aktiv, sammelte die App sensible Daten und sendete sie an Endpunkte wie api[.]ra-backup[.]com/analytics/submit.php.

In einer Konfliktumgebung hat dies Auswirkungen, die über Betrug hinausgehen.

Standortdaten könnten Schutzraum-Aktivitäten kartieren.

SMS-Abfangen könnte operative Nachrichten offenlegen.

Kontaktlisten könnten gezielte Phishing-Wellen ermöglichen.

Dies wird zu einem physischen Sicherheitsrisiko, nicht nur zu einer digitalen Kompromittierung.

Wie Shobhit Mishra, Threat Intelligence Researcher bei CloudSEK, erklärte:

Diese Aussage sollte bei CX-Führungskräften tiefe Resonanz finden.

Was ist Krisenausbeutung und warum müssen CX-Teams sie verstehen?

Krisenausbeutung ist die strategische Nutzung von Angst und Dringlichkeit, um digitales Verhalten in großem Maßstab zu manipulieren.

Moderne Kunden leben in Benachrichtigungs-Ökosystemen. In Notfällen setzen sie Skepsis aus. Sie handeln schnell. Sie vertrauen Autoritätssignalen.

Angreifer wissen das.

Für CX-Teams schaffen Krisenmomente drei Schwachstellen:

- Beschleunigung der Entscheidungsfindung

- Reduziertes Verifizierungsverhalten

- Höhere Abhängigkeit von digitalen Touchpoints

Ihre Journey Maps berücksichtigen selten böswilliges Abfangen von Vertrauen.

Das sollten sie.

Wie hängt dies mit Journey-Fragmentierung zusammen?

Journey-Fragmentierung tritt auf, wenn Kunden über Kanäle hinweg wechseln, ohne konsistente Verifizierung oder Kontext.

Diese Kampagne nutzte Fragmentierung auf drei Arten aus:

1. SMS als Einstiegspunkt

Die Angreifer verwendeten gefälschte SMS-Nachrichten, um die Installation voranzutreiben. SMS bleibt einer der vertrauenswürdigsten Kanäle weltweit.

Doch viele CX-Führungskräfte behandeln SMS als reines Engagement-Tool, nicht als Sicherheitsoberfläche.

2. Sideload-App-Journeys

Die bösartige APK wurde außerhalb offizieller App Stores verbreitet. Viele Organisationen schulen Kunden nicht über Sideloading-Risiken.

Wenn Ihre Kunden Updates von Links installieren, haben Sie eine Sicherheitslücke.

3. Onboarding-Berechtigungs-Blindheit

Die gefälschte App forderte aggressiv Berechtigungen an. Die legitime Version tat dies nicht.

Dennoch vergleichen die meisten Nutzer keine Berechtigungsumfänge. Sie klicken auf „Zulassen".

Das ist eine UX-Design- und digitale Alphabetisierungsherausforderung.

Welche strategischen Muster offenbart dies?

CloudSEKs Erkenntnisse unterstreichen ein breiteres Muster: Angreifer bewaffnen zunehmend reale Krisen und vertrauenswürdige Institutionen.

Dieses Muster umfasst:

- Imitation öffentlicher Sicherheitsplattformen

- Ausbeutung geopolitischer Spannungen

- Nutzung hochvolumiger Benachrichtigungskanäle

- Einbetten von Malware in funktional aussehende Apps

Dies ist emotionales Engineering in großem Maßstab.

CX-Strategie muss nun adversariales Denken integrieren.

Welches Framework können CX-Führungskräfte nutzen, um digitale Resilienz aufzubauen?

Hier ist ein praktisches Framework für erlebnisorientierte Sicherheitsausrichtung.

Das TRUST-LENS-Modell

T – Threat Modeling Inside Journeys

Kartieren Sie, wo Angreifer Ihre Marke imitieren könnten.

R – Real-Time Channel Governance (Echtzeit-Kanal-Governance)

Prüfen Sie SMS-, E-Mail-, Push- und WhatsApp-Flows auf Spoofing-Risiko.

U – User Education Nudges (Nutzer-Bildungs-Anstöße)

Integrieren Sie Mikrotexte, die sicheres Download-Verhalten vermitteln.

S – Store-Only Distribution Enforcement (Nur-Store-Verteilungs-Durchsetzung)

Entmutigen Sie Sideloading durch App-Design und Messaging.

T – Transparency During Crises (Transparenz während Krisen)

Kommunizieren Sie offizielle Kanäle klar während Hochrisikophasen.

L – Least Privilege by Default (Minimale Berechtigung standardmäßig)

Begrenzen Sie App-Berechtigungen aggressiv.

E – External Intelligence Integration (Externe Intelligence-Integration)

Partnern Sie mit prädiktiven Bedrohungsplattformen wie CloudSEK.

N – Notification Authentication Standards (Benachrichtigungs-Authentifizierungs-Standards)

Übernehmen Sie kryptografische Verifizierung und sichtbare Vertrauensmarker.

S – Security-CX Governance Council (Sicherheits-CX-Governance-Rat)

Brechen Sie Silos zwischen Sicherheit, CX, Produkt und Kommunikation auf.

Dieses Modell richtet Experience Design an proaktiver Bedrohungsintelligenz aus.

Welche häufigen Fallstricke müssen CX-Teams vermeiden?

Fallstrick 1: Sicherheit als IT-Problem behandeln

Sicherheit ist ein Vertrauensproblem. Vertrauen ist ein CX-Problem.

Fallstrick 2: Nutzer mit Berechtigungen überlasten

Jede Berechtigungsanfrage untergräbt Glaubwürdigkeit.

Fallstrick 3: Krisen-Playbooks ignorieren

Krisenmomente verstärken Angriffserfolgsraten.

Fallstrick 4: Keine Echtzeit-Bedrohungsfeeds

Ohne prädiktive Intelligence hinkt Ihre CX-Roadmap hinter Angreifern her.

Wichtige Erkenntnisse für CX- und EX-Führungskräfte

- Dringlichkeit ist ein Schwachstellen-Multiplikator.

- Imitationsangriffe ahmen jetzt funktionalen Wert nach.

- Standortdatendiebstahl kann zu physischem Risiko werden.

- Krisenkommunikation erfordert gehärtetes Design.

- Isolierte Teams schaffen blinde Flecken, die Angreifer ausnutzen.

Die Sicherheitshaltung definiert jetzt die Markenwahrnehmung.

Wie sollten Organisationen dies operationalisieren?

Wechseln Sie von reaktiven Alarmen zu prädiktiver Governance.

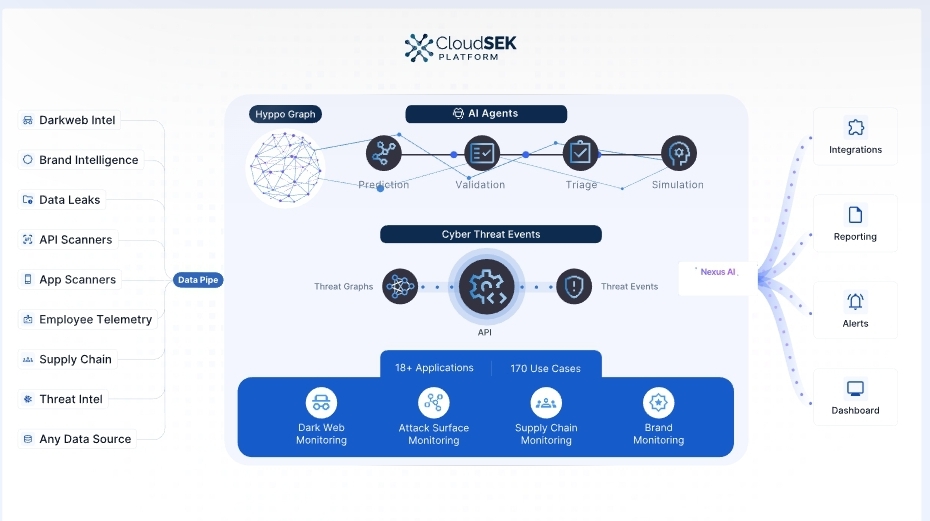

CloudSEK positioniert sich als prädiktive Cyber-Bedrohungsintelligenz-Plattform. Ihr cloud-natives SaaS-Modell kartiert kontinuierlich digitale Fußabdrücke und identifiziert aufkommende Angriffspfade.

Für CX-Führungskräfte bedeutet dies:

- Integration von Bedrohungsintelligenz in Journey Analytics

- Überwachung von Dark-Web-Gesprächen über Markenimitation

- Tracking gefälschter Domains und APK-Varianten

- Proaktives Blockieren von Kompromittierungsindikatoren

Digitale Experience-Metriken müssen jetzt Vertrauens-Risiko-Indikatoren einschließen.

FAQ: Was CX-Führungskräfte fragen

Wie können CX-Teams Imitationsrisiken früh erkennen?

Partnern Sie mit Bedrohungsintelligenz-Anbietern und überwachen Sie gefälschte Domains, APK-Varianten und SMS-Phishing-Trends.

Warum sind Notfall-Apps für Angreifer besonders attraktiv?

Sie erzeugen Dringlichkeit, reduzieren Skepsis und rechtfertigen risikoreiche Berechtigungen.

Sollten CX-Teams die Kundensicherheitsbildung verantworten?

Ja. Sicherheitskompetenz verbessert Experience-Qualität und Markenvertrauen.

Wie reduzieren wir Sideloading-Risiko?

Bewerben Sie ausschließlich offizielle App-Store-Links. Fügen Sie In-App-Warnungen über inoffizielle Updates hinzu.

Kann prädiktive Intelligence CX-Ergebnisse verbessern?

Ja. Sie reduziert kompromittierungsbedingte Abwanderung und bewahrt Vertrauenskapital.

Umsetzbare Erkenntnisse für CX-Professionals

- Kartieren Sie Hochrisiko-Krisenszenarien in Ihrer Journey-Architektur.

- Prüfen Sie alle SMS- und Push-Benachrichtigungs-Flows auf Spoofing-Exposition.

- Richten Sie Sicherheits- und CX-Führungskräfte aus in einem monatlichen Governance-Forum.

- Integrieren Sie Berechtigungstransparenz-Messaging in Onboarding-UX.

- Bewerben Sie offizielle Vertriebskanäle aggressiv während Krisenzeiten.

- Übernehmen Sie prädiktive Bedrohungsintelligenz-Überwachung für Markenimitation.

- Tracken Sie Vertrauensmetriken neben NPS und CSAT.

- Erstellen Sie krisenspezifische Kommunikations-Playbooks mit verifizierten digitalen Signaturen.

Die gefälschte „Red Alert"-Kampagne ist nicht nur Malware-News.

Sie ist eine Warnung über die Zukunft digitalen Vertrauens.

In einer Welt, in der Panik zur Payload wird, müssen CX-Führungskräfte nicht nur für Begeisterung, sondern auch für Verteidigung designen.

Denn wenn Kunden aus Angst klicken, trägt Ihre Marke die Konsequenz.

Der Beitrag Gefälschte „Red Alert"-App-Kampagne: CX-Lektionen aus krisengetriebener Malware-Ausbeutung erschien zuerst auf CX Quest.

Das könnte Ihnen auch gefallen

Frist läuft: Nur noch bis Ende März möglich: Freiwillige Rentenbeiträge für 2025 nachzahlen

Ethereum-Preis steht vor 2.1K-Dollar-Barriere, da Derivate schwache Nachfrage signalisieren